7月11日消息,近日,起亚车机系统曝安全漏洞,黑客竟能远程操控。

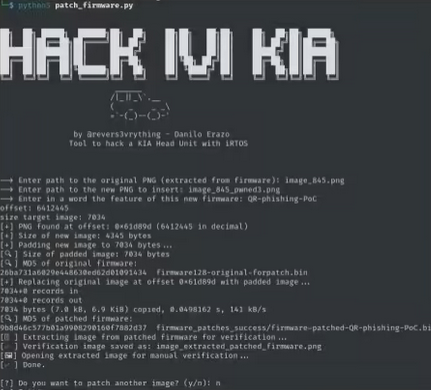

事情发生在Hardware.io 2025安全大会,研究员Danilo Erazo现场演示:只要一台2022—2025年出厂的起亚装了MOTREX MTXNC10AB中控,就能被远程“拿捏”。

该漏洞藏在名为RTOS固件里,编号CVE-2020-8539,黑客先唤醒“micomd”守护进程,再往系统里塞恶意指令,接着伪造CAN数据帧,顺着M-CAN总线一路送到刹车、转向、空调这些关键节点,车辆就像被接管。

更离谱的是,系统对PNG图片没做签名验证,黑客可以插U盘、连蓝牙甚至用OTA推送一张带毒图片,屏幕立刻弹出“车辆故障,扫码解决”的钓鱼界面,车主一扫就中招。

Bootloader只用1字节CRC校验固件完整性,改几个字节系统毫无察觉;串口日志里RSA私钥、蓝牙PIN码全裸奔,黑客直接抄走就能签假固件、配对手机。

简单说,只要连上这辆车,理论上能让它自己开走,也能让车主把账号密码双手奉上。

本文转载于快科技,文中观点仅代表作者个人看法,本站只做信息存储

阅读前请先查看【免责声明】本文内容由互联网用户自发贡献,该文观点仅代表作者本人,本站仅供展示。如发现本站有涉嫌抄袭侵权/违法违规的内容,请发送邮件至 1217266901@qq.com 举报,一经查实,本站将立刻删除。 转载请注明出处:https://jingfakeji.com/tech/92861.html